五年前,蘋果釋出了史上第一支關於「私密保護」的宣傳片【Privacy Side】。

影片內容非常簡單直白,總時長 45 秒的廣告中,前 30 秒都在重復一件簡單的事:阻礙別人的視線,給「你」留下私密空間。

▲【Privacy Side】

為了這件簡單的事兒,蘋果可謂是絞盡腦汁:在硬體中引入了安全芯片,例如 Secure Enclave 與 T2 芯片,就專門用於加密儲存指紋和面部辨識這樣的敏感數據;

▲ Mac 上的 T2 安全芯片

同時,在系統中提供軟體保護支持,比如 Safari 的無痕模式、要求 app 在跟蹤使用者數據前必須征得使用者同意,否則不許上架 App Store,以及信箱私密保護功能等。

不過,如此視私密如命的蘋果,卻在二手市場上翻車了。

二手市場泄露事件

近日,一位獨立的安全測試員陸續從全球的二手市場裏發現了蘋果公司或與蘋果公司相關的組織使用過並淘汰下來的裝置,並從裝置中裏找到並恢復了大量的機密數據。

事情細細講來,是這樣的:

這位名為布萊恩的研究員用十幾部破舊的第二代 iPhone SE 串聯在一起,利用 Live Text 字元辨識功能來尋找二手市場中的照片,辨識商品名稱與商品照片中可能存在的庫存標簽、條形碼或企業標簽,如果發現可能是企業淘汰的裝置,布萊恩就會收到警報,憑借這個辨識系統,他曾成功以 165 美元收購到一台 iPhone 14 的原型機。

蘋果公司允許少數研究人員使用一些裝置的原型機,以便對新裝置和系統進行測試。

這些原型機是相當誘人的寶藏,絲毫不亞於沈入海底的黃金,因為 iPhone 的原型機是安全研究人員與黑客夢寐以求的東西——它們通常搭載著特殊版本的 iOS 系統,開放性與偵錯性遠高於消費版本的手機,對於深入研究該系統非常有價值。

理想狀態下,這樣的裝置應該嚴格看管,有著周密的處理流程,但事實是,搭載著特殊系統的原型機就這樣流通於二手市場,任何人有機會輕松得到它。

不僅手機,在二手市場上,類似的其他硬體也屢見不鮮——辨識系統幫布萊恩發現了一台位於英國的 Time Capsule,這台裝置上寫著「Property of Apple Computer, Expensed Equipment(蘋果公司資產,已支出的裝置)」。

布萊恩花了 38 美元將它買下,還付了 40 美元的郵費。

收到裝置時,裏面是空的,但對硬碟進行恢復後,布萊恩發現了很多東西:

硬碟裏的檔雖然已經清空,但當我研究它時,發現裏面絕對不是空的,這裏有你能想象到的一切:一個資料庫,似乎是 2010 年代歐洲所有蘋果旗艦店的主備份伺服器的副本。這些資訊包括服務單、員工銀行帳戶數據、公司內部檔和電子信件。

AirPort Time Capsule 釋出於 2008 年,用於儲存 Mac 的備份,蘋果的歐洲旗艦店從那時候起一直在使用這台「自家裝置」,於是,大量保密數據與私密檔都存進了這台裝置中。

在 2018 年停產後,這台老舊的裝置也許沒過多久就被清空並扔進了倉庫,裏面的數據也隨著整個 AirPort 系列隱入時代的煙塵中,直到機緣巧合下飄洋過海落到布萊恩的手裏。

▲ AirPort Time Capsule 內部的硬碟

這下,Time Capsule 真成為名副其實的「時間膠囊」了,所幸,開啟它的是一位專門從事安全研究的「正派」人士,他在與蘋果公司聯系後,將這台 Time Capsule 寄回了蘋果倫敦安全辦公室。

至此,布萊恩還不過癮,他又將辨識系統瞄準了裝置的生產與組裝廠——組裝線上的裝置特別容易暴露問題,而且有機會在二手市場上找到,尤其是在中國的平台上,因為許多電子產品都是在中國組裝的。

如其所願,他找到了一台貼有大量富士康標簽的 Mac Mini,這台電腦似乎曾在富士康的品質保證測試線上使用過。不過,這台 Mac 機身上有一個顯眼的鉆孔,所以被標記為零件。

在研究了各代 Mac Mini 的結構後,布萊恩猜測鉆孔也許並未摧毀儲存數據的硬碟。於是他冒險從中國購買了這台傷痕累累的「富士康零件」,並在親自檢查後認為數據保存完好的可能性極大。

最終,洛杉磯的一家取證實驗室幫他恢復了 Mac mini 中的所有數據:

一份蘋果公司在工廠生產線上用於測試的內部軟體,包括與原型機和 QA 裝置通訊的特殊介面,還包含富士康的憑證和日誌。

布萊恩再次聯系了蘋果公司,並將 Mac Mini 退還了回去。

事情到這裏,就可以看出端倪了:以蘋果為代表,這些成熟的商業硬體公司有一套完善的流程管理各種各樣的裝置,但幾乎所有公司的裝置在淘汰後,總有一小部份會流入到二手市場中——先後被找到的 AirPort Time Capsule 與 Mac mini 就足以證明。

布萊恩也是這樣的看法:

對於任何一家公司來說,他們使用過的產品最終都會出現在 eBay 等網站或其他二手市場上,哪怕這家公司是世界 500 強企業,我想不出有哪家公司的某件裝置沒有在我的系統中出現過。

買到企業淘汰的裝置,不算什麽大事,真正重要的是接下來發生的事情:這些裝置看似清理幹凈了,實則只需要簡單的恢復,就可以輕松窺探這些裝置曾經承載的任何數據。

想要數據安全,反復覆蓋是關鍵

商業公司的私密泄露,可能影響的是企業聲譽或是系統安全,而普通消費者的私密要是落到有心人手裏,可能就是一把隱藏在暗處的匕首,特別是大多數二手交易都是點對點的形式,買家幾乎可以輕松確定你是誰。

顯然,不少的朋友都意識到了這個問題,但不知道該如何去捍衛自己的數據安全——這不,「舊手機你都如何處理」這一話題就登上了科技數位熱榜。

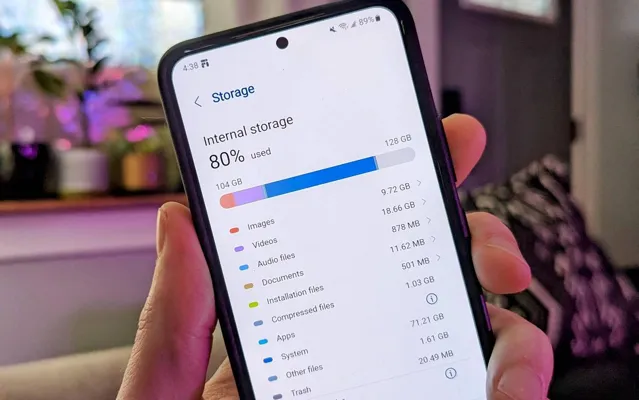

將舊裝置淘汰之前,我們最熟悉的操作是進行「格式化」。

格式化後的裝置看起來就像與我們第一次見面一般——空空蕩蕩,但這是一種錯覺,大多數數據其實都還老老實實地待在原本的位置上,只是不顯示了而已。

你可以理解為「格式化」就像是在搬家前給房子做了一次大掃除,表面上看,所有的家具都清理得幹幹凈凈,房子也顯得空空蕩蕩,仿佛剛剛裝修好一樣。但實際上,所有的東西還都留在房子的暗角落裏,只不過是用布蓋住了,看不見而已。

只要有人願意掀開那些布,原先的東西就會再次顯現出來。

如果不想舊手機的數據被恢復,有個最簡單的辦法——反復覆蓋硬碟空間即可:

透過下載大體積的視訊檔(比如下載電影、連續拍攝高規格視訊), 將手機記憶體裝滿,隨後全部刪除,並多次重復這個步驟 (一般兩到三次)。

舊裝置除了手機,也別忘記個人電腦——在舊電腦上,除了五花八門的軟體和反復下載大體積檔外,也有更直接的辦法去盡最大可能地提升數據恢復的難度:

(請註意,這樣的辦法會導致數據幾乎無法恢復,請不要輕易嘗試!!)

在 Windows 上使用 cipher 命令:

Windows 系統內建了一個名為 cipher 的命令,可以用來多次覆蓋已刪除的檔所在的磁盤空間。

操作步驟:

- 開啟命令提示字元(以管理員身份執行)。

- 輸入以下命令,並根據你想清理的檔路徑替換:

cipher /w:DRIVE- LETTER:\FOLDER-PATH\

DRIVE- LETTER 代表驅動器碟符,FOLDER-PATH 代表著資料夾路徑,分別指定即可;

在 macOS 上使用 diskutil 和 dd 命令:

macOS 提供了一些工具來清除磁盤數據,其中 diskutil 和 dd 命令可以用來覆蓋數據。

操作步驟:

- 開啟終端(Terminal)。

- 執行以下命令來列出你的磁盤

diskutil list

- 找到你要清除的磁盤的裝置名稱(如 /dev/disk2)。

- 使用 diskutil 來擦除整個磁盤並覆蓋數據:

diskutil secureErase 3 /dev/disk2

secureErase 後的數位 3 表示使用 35-pass 寫入隨機數據進行覆蓋。其他選項:

0: 快速擦除(不覆蓋數據)

1: 一次覆蓋數據

2: 三次覆蓋數據

3: 35 次覆蓋數據

與揣在兜裏的家門鑰匙不同,資訊時代的私密鑰匙,我們看不見摸不著,很有可能在不經意間就遺落在外。

哪怕諸如蘋果、谷歌等廠商為此不斷縫合口袋中的漏洞,企圖幫使用者保留住私密鑰匙,但要是使用者過於馬虎,把口袋直接敞開——一切都將前功盡棄。

雙向奔赴,才是描述私密保護這件事,最美好的詞。

#歡迎關註愛範兒官方微信公眾號:愛範兒(微訊號:ifanr),更多精彩內容第一時間為您奉上。